Punti chiave

Un nuovo malware per smartphone ha infettato 25 milioni di dispositivi in tutto il mondo, tra cui 15 milioni in India. E’ stato recentemente scoperto da un team di specialisti della sicurezza informatica. Si chiama “Agent Smith”, il malware si mimetizza come un’applicazione correlata a Google e quindi sostituisce le applicazioni installate con versioni pericolose che utilizzano vulnerabilità note di Android senza che gli utenti ne siano a conoscenza.

‘Agent Smith’ utilizza il proprio accesso ai dispositivi Android per visualizzare annunci pubblicitari a scopo di lucro, tuttavia, dato il suo accesso, può anche essere utilizzato per scopi molto più profondi.

Il team di ricerca di Checkpoint, specializzato nell’analisi delle minacce informatiche globali, rileva che l’attività di Agent Smith segue il modo in cui altri malware come CopyCat, Gooligan e HummingBad hanno operato negli ultimi anni e ognuna delle tre campagne ha utilizzato dispositivi infetti per generare annunci falsi ed entrate “per milioni di dollari”.

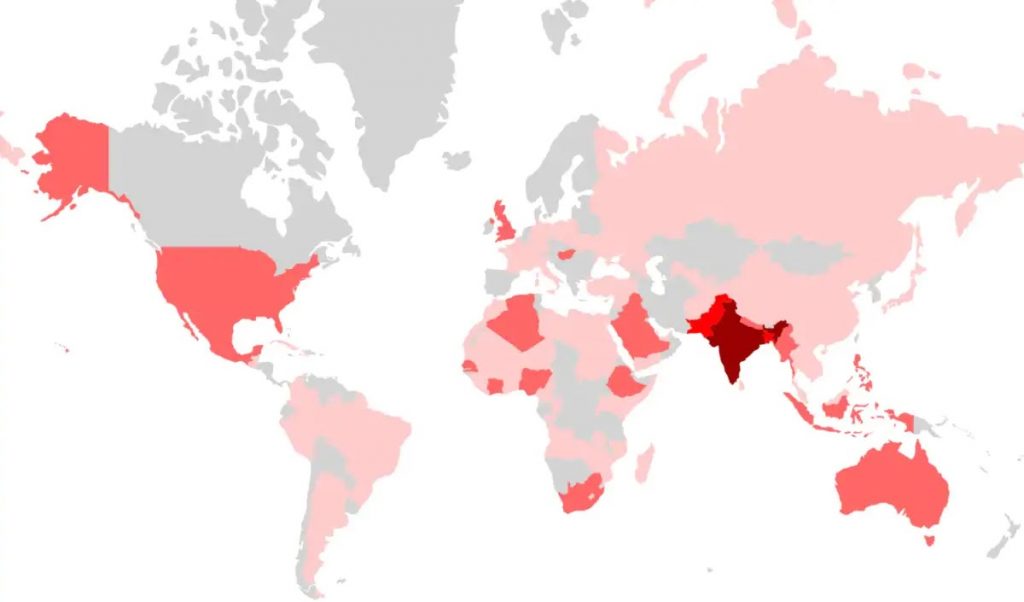

Si dice che “Agent Smith” sia stato originato da 9App con applicazioni di terze parti e si è concentrato prevalentemente sul mondo arabo, hindi, indonesiano e russo. La maggior parte delle vittime del malware sono state segnalate dall’India e nazioni vicine come il Bangladesh e il Pakistan, ma come indicato da alcuni dati ci sono alcuni dispositivi infetti in nazioni come Australia, Regno Unito e Stati Uniti.

Le app incriminate

Alcune delle app che sono state utilizzate per infettare dispositivi tramite lo store sono Color Phone Flash: Call Screen Theme, Photo Projector, Rabbit Temple e Kiss Game: Touch Her Heart e Girl Cloth XRay Scan Simulator.

Inoltre, dopo il vettore di attacco iniziale tramite 9Apps, i produttori di Agent Smith hanno spostato la loro attenzione verso Google Play Store e hanno avuto la possibilità di inserire almeno 11 app cariche di malware nello store.

Google cancella le app dallo store

Google ha rimosso tutte le app da Google Play, gli utenti però se hanno installato anche una di queste applicazioni saranno sicuramente infettati dal malware di Agent Smith. Check Point Research aggiunge ulteriormente particolari, dicendo che gli utenti Android dovrebbero utilizzare solo store di applicazioni attendibili per scaricare applicazioni poiché “le app store di terze parti spesso non dispongono delle misure di sicurezza necessarie per bloccare le app adware caricate”.