Punti chiave

Rimuovere foto rubate dalla rete inizia a diventare un’operazione sempre più frequente per molti utenti. Ogni giorno sempre più persone vivono la loro vita online attraverso social media e siti web, riducendo sempre di più il muro tra la vita privata e quella pubblica della Rete.

La definizione stessa della parola “privato”, in un mondo dove persino ogni piatto mangiato viene fotografato e pubblicato su Instagram, ogni pensiero viene twittato e ogni commento pubblicato su un qualche Social, è in costante discussione.

Rimuovere foto rubate dalla Rete: quando può essere utile farlo

Eppure, le persone vogliono ancora mantenere alcune foto lontane dai pubblici riflettori, difendendole dietro agli ultimi bastioni della privacy: le immagini dei momenti più personali, intimi, sono recentemente oggetto di un preoccupante fenomeno di attacco, chiamato banalmente “vendetta porno“.

Alle vittime può capitare di trovare le proprie foto (intime o no, ma comunque sempre di foto private si tratta) pubblicate online senza un esplicito consenso, corredate magari da informazioni personali di contatto, link a profili social media e via dicendo. Autore di questa vendetta è molto spesso un qualche “ex” amareggiato, o addirittura un professionista ingaggiato per violare il profilo della vittima in modo da acquisire materiale pubblicato con restrizioni (visibile ai soli amici o privato, visibile soltanto per l’autore).

Una volta acquisito il materiale riservato, questo viene condiviso su grande scala e su più canali diversi, allo scopo di far circolare il più possibile i contenuti e renderli virali.

Indipendentemente dalle motivazioni o dalle modalità del furto, le vittime soffrono di umiliazioni personali e professionali molto gravi, legate all’evidente violazione della privacy e alle sue ripercussioni sul web. In base alla gravità del danno, possono manifestarsi anche ricadute psicologiche importanti, capaci di pregiudicare il normale svolgimento della vita di tutti i giorni. Non sono infrequenti, infatti, i casi di giovani donne (ma anche di uomini) arrivati a togliersi la vita dopo essere stati oggetto di “vendette porno”.

Può capitare, inoltre, di vedere pubblicate immagini e foto riguardanti opere, progetti o lavori personali, in palese violazione della loro proprietà intellettuale, vedendole utilizzate da terzi per finalità commerciali o addirittura rivendicandone la paternità.

La legislazione in questi casi è ancora acerba, in Italia come in molti Paesi del mondo: ripubblicare su altri profili foto postate volontariamente da un utente Facebook non costituisce reato, ragion per cui le vittime hanno poche (o nulle) possibilità di ricorrere nei confronti del loro ricattatore.

Ma non tutto è perduto: ecco alcuni consigli utili e alcune azioni da mettere in pratica per salvaguardare la privacy e l’immagine personale.

Rimuovere foto rubate dalla Rete: contattare l’amministrazione del sito/social

Qualunque sia la ragione del contenzioso, la prima strada da tentare è il contatto diretto con l’amministrazione o l’assistenza del sito web/Social network sul quale sono stati pubblicati i contenuti lesivi della privacy.

Molti siti e Social hanno politiche aziendale molto rigide che tutelano gli utenti “molestati”: in molti casi, basta una semplice segnalazione per fare piazza pulita di foto o contenuti scomodi, pubblicati da terzi senza il nostro consenso. Magari accompagnando la richiesta da un “per favore” e da un tono gentile, che non guasta mai.

In questi casi, poi, è fondamentale vigilare affinché i contenuti rimossi non vengano ripubblicati senza il nostro consenso. Se dovesse accadere, è possibile inviare una seconda segnalazione. In questi casi, in base alle politiche aziendali, i gestori potrebbero adottare misure più severe contro il molestatore, come la cancellazione dell’account o la segnalazione alle autorità locali.

Rimuovere foto rubate dalla Rete: inviare un ultimatum a chi viola la nostra privacy

In mancanza di risposta da parte del gestore della piattaforma, è necessario contattare direttamente chi ha pubblicato i contenuti incriminati. La richiesta, che dovrà essere molto ferma e pacata nei toni, dovrà richiedere la rimozione immediata del contenuto che viola la nostra privacy o la nostra proprietà intellettuale, dal momento che la pubblicazione è avvenuta senza il nostro consenso.

Nei casi più gravi, è opportuno farsi assistere da un esperto legale nella stesura e l’invio del testo, per essere certi che la comunicazione possa fare presa sul destinatario. In molti casi, la paura di ripercussioni legali è sufficiente per ottenere la rimozione volontaria dei contenuti.

Rimuovere foto rubate dalla Rete: essere proattivi

Vigilare sulla propria reputazione online è il metodo migliore per evitare serie problematiche legate alla privacy o la violazione della proprietà intellettuale. Google, ad esempio, attraverso i suoi alerts permette di ricevere una notifica ogni volta che il nostro nome o un nostro dato personale (indirizzo e-mail, numero di telefono, etc…) appena questo appare sulla Rete, verificandone il contenuto in modo tempestivo.

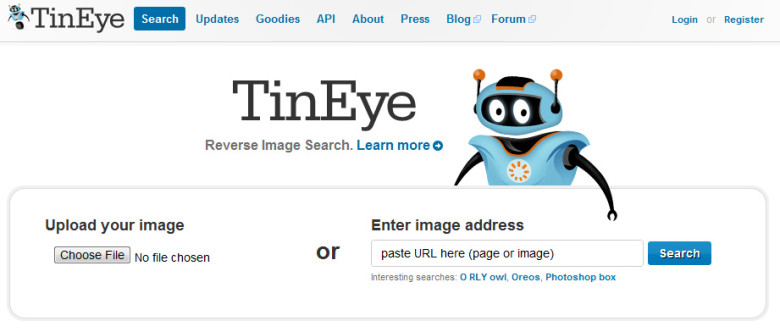

Per quanto riguarda le immagini, esistono numerosi strumenti per cercare sulla Rete le nostre foto. Siti come TinEye o Google Image permettono di effettuare ricerca a partire da un’immagine caricata: eventuali corrispondenze vengono segnalate con tanto di indirizzo web di pubblicazione.

In questi casi, però, è bene utilizzare una buona dose di buonsenso: le immagini date in pasto a questi due servizi vengono memorizzate sui server per periodi di tempo variabili (72 ore nel caso di TinEye e per sempre nel caso di Google), quindi massima attenzione. Sebbene questi materiali non siano formalmente visibili al pubblico, meglio evitare il caricamento di scatti compromettenti o troppo delicati.