Secondo una ricerca condotta da Microsoft e pubblicata nel paper Microsoft Security intelligence report le vulnerabilità che più colpiscono le reti aziendali oltre che quelle private non sono affatto i nuovi malware o ransomware ma invece gli exploits più vecchi.

I dati di questo studio sono presi da oltre 600 milioni di computer sparsi in tutto il mondo e ricavati dalle migliaia di segnalazioni inviate direttamente dai sistemi Microsoft.

Sono inoltre derivanti da centinaia e centinaia di server su cui gira il sistema di casa Redmond.

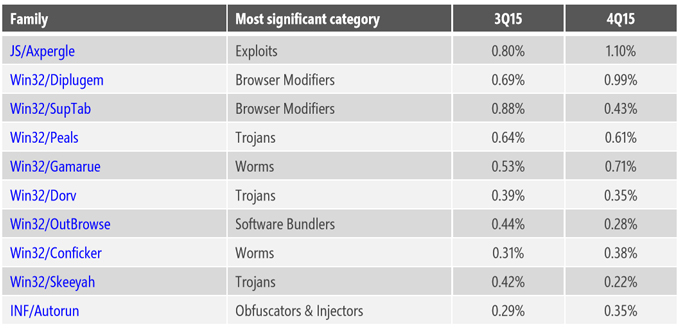

Come si vede anche nell’immagine i virus che più colpiscono i sistemi sono ben noti da molti anni il più attivo addirittura è del 2010.

Oltre a poter approfondire nel download che offriamo qui sotto, nel rapporto completo si nota principalmente una totale mancanza di aggiornamenti in migliaia di computer.

I sistemi Microsoft hanno anche segnalato una larga mancanza di sicurezza nelle password e una facilità imbarazzante per il phishing di rubare credenziali importanti come quelle bancarie o di account email.

Oltre al continuo aggiornamento del software antivirus quello che più può fare la differenza è sicuramente l’attenzione dell’utente verso ciò che utilizza, verso i siti che naviga e soprattutto, anche se dovrebbe essere ben conosciuto da tutti, non aprire allegati pericolosi senza attenzione.

I nuovi malware che chiedono un riscatto dopo aver criptato tutti i file del computer non avrebbero alcuna possibilità di continuare ad esistere se tutti gli utenti prendessero l’abitudine di utilizzare backup giornalieri automatici in modo da mettere al sicuro i propri dati.

Ma vediamo, scaricando l’allegato qui presente, in modo approfondito tutte le 198 pagine della ricerca Microsoft.