Punti chiave

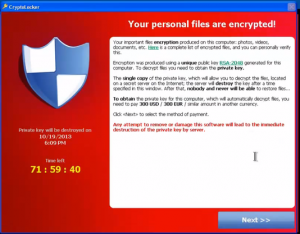

CryptoLocker è un nuovo, pericoloso ransomware (malware che blocca il PC in cambio di soldi o informazioni) capace di provocare un danno per molti inestimabile: prende in ostaggio i nostri documenti personali, con promessa di rilasciarli dopo che sarà stato pagato un riscatto di 300 dollari, 2 bitcoin o una cifra simile in altra valuta. In caso contrario, dopo 72 ore la chiave di decriptazione sarà distrutta dagli hacker e con lei ogni possibilità di riavere i nostri documenti.

Questo dannosissimo Trojan colpisce i computer con sistema operativo Windows e infetta ogni tipo di file: documenti di testo, video, fotografie e persino eventuali cartelle sincronizzate con sistemi cloud come Dropbox. Si diffonde attraverso archivi allegati a email di spam, che, almeno fino ad oggi, simulano nel mittente il nome di compagnie di spedizione come Fedex, DHL, UPS. Le mail invitano gli utenti ad aprire i file contenuti nell’archivio e, appena aperto, il virus entra in azione.

Purtroppo, una volta infettati, al momento in cui scriviamo, non c’è modo di decriptare i documenti senza avere la chiave. Se si viene colpiti da questo virus, quindi, si corre davvero il rischio di perdere tutto il contenuto del proprio hard disk senza più possibilità di recuperarlo. I casi che si sono verificati fino ad oggi testimoniano che, dopo il pagamento del riscatto, gli hacker rilasciano la chiave di decriptazione e tutto torna alla normalità. Ma chiaramente la soluzione migliore è correre ai ripari prima di essere infettati, seguendo alcuni consigli pratici alla portata di tutti.

FATE UN BACK-UP DEI VOSTRI DOCUMENTI

Questo è sicuramente il consiglio numero 1 (e andrebbe seguito in ogni caso, a prescindere dal pericolo CryptoLocker). Se si possiede un back-up aggiornato dei propri documenti, nel caso questo virus vi infettasse, è possibile riformattare il computer per eliminarlo e installare nuovamente Windows e tutti i documenti sani e salvi.

Potete decidere di fare un back-up a mano o utilizzare la funzione Windows Backup. Inoltre, potete conservare una copia dei vostri documenti anche usando un servizio di cloud storage. Abbiamo detto che possono essere crittografate anche le cartelle sincronizzate con questi servizi, ma, se accade, c’è la possibilità di ristabilire la versione precedente dei file. Alcuni servizi cloud sono ad esempio SkyDrive, Dropbox, Google Drive. Si può utilizzare un certo spazio di archiviazione gratuitamente ed acquistarne altro in caso di necessità.

VERIFICATE MAIL ED EVENTUALI FILE DI DUBBIA PROVENIENZA

Non aprite mail di cui non conoscete il mittente e, soprattutto, non aprite archivi e non seguite link presenti in queste email. Se non siete sicuri che un file o un url che vi hanno linkato all’interno di una mail siano sicuri, potete controllare usando il servizio online VirusTotal. Questo servizio si basa sulle funzionalità di oltre 40 antivirus ed è molto efficace per rilevare in modo immediato tracce di virus, worm, trojan e tutti i tipi di malware.

Non è detto che il vostro anti-virus possa rilevare CryptoLocker, ma il miglior modo per essere al sicuro è scaricare gli aggiornamenti di qualsiasi programma anti-virus stiate utilizzando.

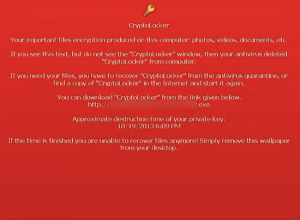

In alcuni casi, questo Ransomware può essere identificato e messo in quarantena, ma troppo tardi, ossia a file già crittografati. A questo punto, l’utente si ritrova con i propri documenti oscurati e senza più il virus che dà indicazioni su come sbloccarli.

Gli hacker hanno previsto questa possibilità e, nel caso si verifichi, l’utente vedrà comparire una finestra con un messaggio di avviso: se si sta visualizzando quella finestra, è perché il virus è stato eliminato. L’unico modo per riavere i propri file, è immettere nuovamente il virus nel sistema, scaricandolo da un link fornito dagli hacker o togliendolo dalla quarantena del proprio antivirus.

USATE UN SOFTWARE PER PREVENIRE L’INFEZIONE DI CRYPTOLOCKER

Esistono alcuni software gratuiti creati con lo scopo preciso di prevenire l’infezione da parte di questo ransomware. Eccone due facilmente utilizzabili da chiunque.

HitmanPro.Alert – E’ sufficiente fare il download e installarlo, dopodichè questo software, grazie alla nuova funzione CryptoGuard, monitorerà il file system e sarà in grado di intercettare eventuali operazioni sospette. Una volta rilevato, l’eventuale codice ransomware sarà neutralizzato prima di riuscire a crittografare i vostri documenti.

Bitdefender Anti-CryptoLocker – Anche questo software riesce a prevenire l’infezione, bloccando il ransomware prima che crittografi tutti i file. Con la sua azione, va a colpire il protocollo di comunicazione tra il sistema infettato con il ransomware e il server in cui il malware dovrebbe recuperare la chiave per crittografare i documenti, impedendo quindi che avvenga questa operazione.

CryptoPrevent – Gli utenti di Windows possono usare anche CryptoPrevent, una piccola utility creata da John Nicholas Shaw, CEO e sviluppatore di Foolish IT, una società di consulenza. Finora il programma di installazione CryptoPrevent e la sua versione mobile hanno visto decine di migliaia di download.

Infine, se l’infezione è avvenuta e non si possiede una copia di back-up dei propri file, ma non si vuole pagare il riscatto, è possibile provare a recuperare le versioni precedenti dei propri file direttamente attraverso la funzione Versioni Precedenti di Windows, di sistema a partire da Windows 7, o utilizzando il programma Shadow Explorer se si usa Windows Vista.