Punti chiave

Nonostante l’inverno mite, in tutto il mondo – Italia compresa – si sta diffondendo un virus molto contagioso: il suo nome è Win32/Filecoder.NFR e, sebbene non sia pericoloso per le persone, lo è parecchio per i loro computers. Già, perché dall’inizio dell’anno questo nuovo ransomware che si finge Google Chrome (o meglio che si cela sotto le mentite spoglie del file che esegue il browser), “diagnosticato” dai ricercatori della rete ESET, ha contagiato ben il 6,35% dei PC degli italiani.

Google Chrome? No un ransomware che cripta i dati

Come per tutte le malattie, per capire di più sul nuovo ransomware che si finge Google Chrome abbiamo chiesto il parere di un esperto: Marco Giuliani, fondatore e CEO della società di sicurezza informatica Saferbytes.

“ Win32/Filecoder.NFR è pericoloso al pari di tutti gli altri ransomware che abbiamo già visto in passato” – puntualizza Giuliani – “La differenza fondamentale che lo contraddistingue dagli altri – ed è anche il motivo per cui la notizia della sua diffusione sta facendo così tanto scalpore – consiste nel fatto che, essendo scritto nel linguaggio di programmazione Java Script, non colpisce potenzialmente soltanto i sistemi operativi Windows, ma può essere trasportato anche su Linux e OSX. Di conseguenza, la portata del contagio del ransomware che si finge Google Chrome è molto più elevata rispetto ai ransomware precedenti e, proporzionalmente, i danni che può fare sono maggiori”.

Il fenomeno dei ransomware non è una novità in ambito IT. Anzi. Da qualche anno gli episodi di contagio sono in netta ascesa; fino all’arrivo di Win32/Filecoder.NFR, tuttavia, l’unico sistema operativo che si è dimostrato vulnerabile all’azione nociva dei ransomware è stato Windows.

Di fatto, anche per quanto riguarda Win32/Filecoder.NFR risulta che tutti i PC ad oggi infettati girino sul sistema operativo di Microsoft. Una notizia da non accogliere con troppo entusiasmo: come sottolinea Giuliani, infatti, “l’estrema pericolosità di questo nuovo ransomware sta proprio nel fatto di essere applicabile pressoché a tutti i sistemi operativi utilizzati ad oggi nel mondo. E, anche se finora ha colpito solo computers che hanno come sistema operativo Windows, ciò non esclude che presto potrebbe toccare ad altri tipi di dispositivi”.

I danni che può fare il nuovo ransomware che si finge Google Chrome

Ma come mai i ransomware sono così dannosi? Il motivo principale consiste nel fatto che per questo genere di virus non è ancora stata studiata una medicina efficace. La pericolosità di Win32/Filecoder.NFR, come di tutti i ransomware precedenti, sta nel fatto che è in grado di criptare i dati di un computer operando con algoritmi simili a quelli utilizzati durante le transazioni bancarie e dunque estremamente “sicuri”.

In altre parole, il nuovo ransomware che si finge Google Chrome agisce esattamente come tutti gli altri: una volta aperto ed eseguito il file, Win32/Filecoder.NFR mette in atto un processo inesorabile, crittografando tutti i dati contenuti in un PC, dai documenti di office alle immagini, dai data base e i codici sorgente fino ai file audio e video. E se non si è mai fatto un backup dei dati, recuperarli è impossibile. A meno di conoscere la chiave che permette di decifrare la crittografia utilizzata, il che non è esattamente un gioco da ragazzi.

Il nuovo ransmware che si finge Google Chrome utilizza infatti un sistema di codifica AES con chiave a 128 bit, lo stesso impiegato dall’Agenzia per la Sicurezza Nazionale USA (NSA) per crittografare i documenti segreti, tanto per dare un’idea della portata – e della pericolosità – di questo nuovo ransomware.

Questa chiave viene poi ulteriormente protetta da un ulteriore sistema di crittografia che utilizza altre due chiavi, una pubblica e l’altra privata, ciascuna delle quali serve a decodificare l’altra. Win32/Filecoder.NFR viene diffuso con la chiave pubblica, che cripta i dati presenti nei computers, i quali possono poi essere decodificati solo attraverso la chiave privata (nelle mani dei cyber-criminali).

Essere contagiati è semplice: Win32/Filecoder.NFR si presenta di fatto come un (falso) aggiornamento di Google Chrome e, contrariamente ad altri ransomware, le sue dimensioni sono ragguardevoli: circa 45 MB. In tutto e per tutto simile al vero file che permette di eseguire il browser. Una volta caduti nella rete, tutti i file presenti nel PC vengono rapidamente crittografati, diventando così inutilizzabili.

Il nuovo ransomware che si finge Google Chrome e i suoi autori

Una volta capito come funziona il nuovo ransomware che si finge Google Chrome è lecito porsi una domanda: chi è l’autore di Win32/Filecoder.NFR e perché diffonde questa minaccia? “Il ransomware che si finge Google Chrome non ha un solo “papà”” – spiega Marco Giuliani – “ La generazione dei ransomware avviene attraverso un vero e proprio mercato nero presente nella rete TOR (acronimo di “The Onion Router”), lo strumento che permette di navigare all’interno del cosiddetto “deep web”. Qui esiste una sorta di pannello online dove ogni cyber-criminale può acquistare un ransomware. È sufficiente inserire un indirizzo a cui le vittime dovranno pagare il riscatto per farsi de-crittografare i dati danneggiati e il pannello genera automaticamente un ransomware”.

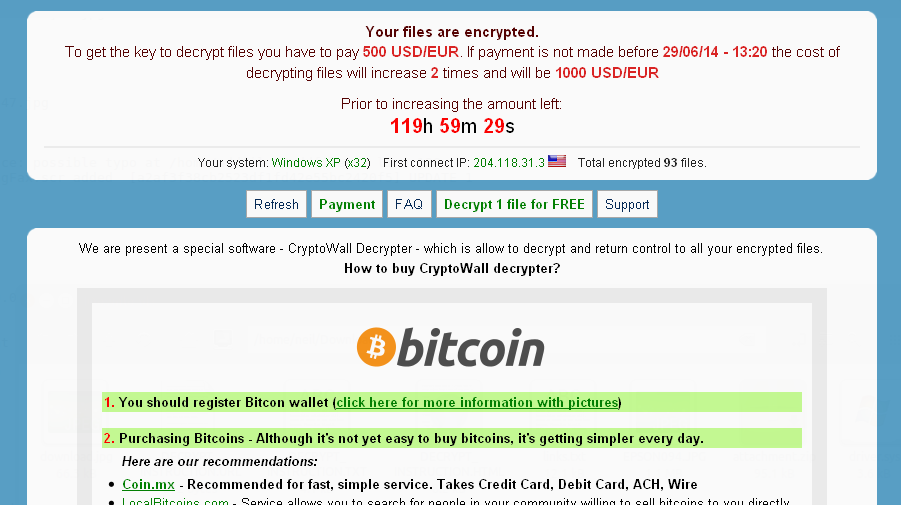

Così è accaduto anche per Win32/Filecoder.NFR , il ransomware che si finge Google Chrome: una volta installato ed eseguito il file, i dati vengono crittografati e sul desktop dell’utente appare un messaggio in cui si spiega come effettuare il pagamento del riscatto.

Questo avviene tramite bitcoin, una moneta virtuale elettronica completamente decentralizzata e non associata a nessuna persona fisica. “Bitcoin e deep web vanno di pari passo” – afferma Giuliani – “si tratta in entrambi i casi di una serie di scambi e operazioni che sfuggono ad ogni controllo e che costituiscono notevoli problemi per chi vuole tracciarne i movimenti e individuare la sorgente”.

Ma come si trasforma la moneta sonante in bitcoin? Di fatto esistono alcuni servizi, del tutto simili ai forexchange che si trovano negli areoporti e completamente legali – che permettono di pagare con carta di credito una somma che viene poi corrisposta in bitcoin.

Il nuovo ransomware che si finge Google Chrome: ecco cosa fare per evitare l’attacco

Le realtà più colpite dai ransomware sono le aziende, anche perché rispetto ai singoli utenti sono molto più disposte a pagare per riavere i propri dati, anche se poi non sempre la chiave di decodifica viene fornita in cambio del versamento del riscatto. E non si parla di spiccioli, ma di cifre importanti: alcune aziende sarebbero disposte a sborsare fino a 1 milione di dollari per farsi de-crittografare i dati rubati.

Tuttavia, come precisa Marco Giuliani “anche se i danni che può fare Win32/Filecoder.NFR – al pari di tutti i ransomware – sono enormi, le società di sicurezza informatica sono concordi nel suggerire di non pagare il riscatto. Questo denaro, infatti, viene utilizzato per implementare attività criminali, alimentando così una situazione, com’è oggi quella della diffusione dei ransomware, già abbastanza drammatica”. Il fenomeno, infatti, si sta espandendo a macchia d’olio e il motivo principale, come spesso accade, è la disinformazione.

“L’Italia, molto più di altri Paesi europei e anglosassoni, è molto vulnerabile nel campo dell’ingegneria sociale” – spiega Giuliani – “I più pensano che basti installare un antivirus per avere il computer completamente protetto da qualsiasi attacco o virus. In realtà è come dire che indossando la cintura di sicurezza si evitano per certo gli incidenti, mentre chiunque sa bene che indossare la cintura è solo una misura – seppur importante – di prevenzione, ma per la garantire la sicurezza stradale occorrono anche altri accorgimenti, come guidare piano, non mettersi al volante ubriachi e così via.

Allo stesso modo, installare un antivirus contribuisce sicuramente a proteggere i dati contenuti nel proprio computer, ma non è sufficiente per renderlo del tutto inespugnabile. Nel caso del ransomware che si finge Google Chrome, inoltre, l’antivirus non identifica Win32/Filecoder.NFR perché non è in grado di individuare “l’interprete” che lo fa funzionare, il quale peraltro di per sé è innocuo: l’infezione, infatti, è contenuta nel linguaggio di programmazione con cui è stato creato il ransomware, Java Script”.

Dato che, come abbiamo visto, non c’è modo di decodificare i file criptati attraverso i ransomware a meno di possedere la chiave che pemette di farlo, è buona norma seguire alcuni semplici accorgimenti per aumentare la sicurezza del proprio computer, come ad esempio aggiornare periodicamente l’antivirus, i programmi e i sistemi operativi installati. Inoltre, dato che la maggior parte dei ransomware si diffonde via mail, è consigliabile dotarsi di un provider dotati di un buon filtro antispam, come ad esempio Gmail.

“Alcuni ransomware, in passato, sono stati decodificati, ma questo successo è stato possibile solo perché non erano stati generati bene” – conclude Giuliani – “Il ransomware che si finge Google Chrome, invece, è assolutamente inespugnabile da questo punto di vista. E il trend mostra un continuo “miglioramento” delle performance dei ransomware, tanto che in due mesi altri due ransomware hanno colpito sistemi Linux: un segnale che il fenomeno si sta espandendo a macchia d’olio anche su altri sistemi operativi”.