Punti chiave

Fino a tempi relativamente recenti, L’Autorità che certifica i siti in Https non avrebbe rilasciato un certificato SSL per un sito che cerca di far finta di essere apple.com o microsoft.com. Tuttavia, c’è una nuova CA (Certification Authority) chiamato LetsEncrypt che rilascia certificati gratuiti a siti web che desiderano utilizzare SSL.

LetsEncrypt ha un obiettivo nobile. Sta cercando di rendere libero il web di utilizzare SSL per cifrare le connessioni sui siti senza dover pagare neanche un euro. Tuttavia per motivi organizzativi non controllano se il proprietario del sito web sta fingendo di essere qualcun altro. Così l’effetto di questo tipo di gestione è che stiamo assistendo a molti siti di phishing che hanno un certificato https valido emesso da LetsEncrypt e che appaiono come ‘sicuri’ nel browser Chrome.

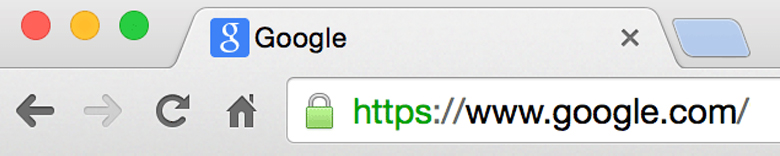

Ecco un esempio di un sito Web che utilizza un certificato https di LetsEncrypt e che appare come ‘sicuro’ in Chrome.

Come si può vedere, Chrome dice che il sito è ‘sicuro’. Il proprietario del sito sta cercando di far finta di essere il negozio di Google Play. I phisher sperano di confondere il testo dopo ‘.com’ con quello che di solito appare dopo la barra sul reale negozio di Google Play. Questo è un esempio di un sito di phishing che cercherà di carpire le credenziali del tuo account Google Play.

Per visualizzare le informazioni sul certificato di questo sito, è necessario aprire gli strumenti per sviluppatori di Chrome e visualizzare la scheda di sicurezza. È possibile farlo andando al Visualizza> sviluppatore> menu Strumenti per sviluppatori.

Ma è ovvio che pochissime persone, soprattutto coloro che non sono tecnici, lo faranno. E saranno ingannate, involontariamente, da LetsEncrypt e da Chrome.

Basta controllare e nel caso revocare il certificato, direte voi, e invece no, non basta.

Anche se il certificato non è valido rimane attivo e moltissime persone non se ne rendono conto. Ancora una volta la differenza tra avere una buona idea, quella di LetsEncrypt e metterla in pratica sta nell’esperienza.

Cosa si deve fare per essere sicuri sul web?

Il modo migliore per proteggersi contro siti dannosi, in questo caso, è quello di controllare il vostro browser direttamente nella barra degli indirizzi e leggere il Nome dominio

completo che vi appare.

Guardate la barra degli indirizzi di cui sopra. Si dovrebbe vedere ‘https://www.alground.?com/….’. Quando si visita un sito web con cui si prevede di scambiare dati sensibili bisogna verificare il completo hostname dopo ‘https: //’ . Se non si riconosce o se sembra che ha un po ‘di cose strane sulla fine,del nome dominio, chiudere immediatamente la finestra e riflettere attentamente su come sei finito su quel sito. Evitare di cliccare qualunque link ti ha portato a tale sito web.

Che cosa può LetsEncrypt fare per migliorare la sicurezza?

Il team di LetsEncrypt deve iniziare a fare ricerche per parole chiave sulle applicazioni dei certificati SSL. Questo può essere completamente automatizzato e LetsEncrypt ha bisogno di respingere i certificati che contengono stringhe come “.apple.com.”, “.paypal.com.”, “.google.com.” E altri modelli comuni di phishing.

Dovrebbero implementare un processo di revisione in cui, se la tua richiesta di certificato viene rifiutata, è possibile applicare un token che consente di bypassare il check-in futuro una volta che avete tentato di fare qualcosa di dubbio.

Insomma diventare una Ca vera e non un distributore automatico di certificati ssl senza il minimo controllo. Un comportamento come questo fa più danni che rimanere in http. Abbassa il livello di attenzione dell’utente che crede di essere al sicuro. Mentre invece è nella bocca del lupo.