Punti chiave

Le app di messaggistica istantanea come WhatsApp e Telegram mantengono i tuoi messaggi crittografati durante il passaggio da te al tuo interlocutore, ma una volta che un file multimediale raggiunge il tuo telefono, lo stesso non può essere garantito.

I ricercatori di Symantec hanno dimostrato come una vulnerabilità di WhatsApp e Telegram possa essere sfruttata dagli hacker per dirottare i file multimediali inviati attraverso questi servizi.

Come funziona?

Questo difetto, noto anche come Media File Jacking, deriva dal lasso di tempo tra il momento in cui i file multimediali vengono ricevuti tramite WhatsApp o Telegram e quando vengono scritti sul dispositivo, quando vengono caricati nell’interfaccia di chat dell’app.

Il tempo necessario per ricevere una foto e archiviarlo in memoria è cruciale perché consente agli hacker di manipolare quei file multimediali senza che l’utente ne sia a conoscenza.

In Android, le app di messaggistica istantanea possono scegliere di salvare i file multimediali (immagini e audio) nella memoria interna o nella memoria esterna. Se il file viene salvato nella memoria interna, è accessibile solo tramite l’app.

WhatsApp, per impostazione predefinita, memorizza il contenuto multimediale attraverso l’archiviazione esterna, e lo stesso accade su Telegram, solo se la funzione “Salva in galleria” dell’app è abilitata.

Una volta inviato il file multimediale, gli attacker possono intervenire e manomettere il file. Ad esempio, possono modificare i dati e truffare la vittima per inviare denaro nell’account sbagliato.

Come proteggersi?

Se utilizzi WhatsApp o Telegram, puoi proteggere il tuo account dagli hacker cambiando queste impostazioni:

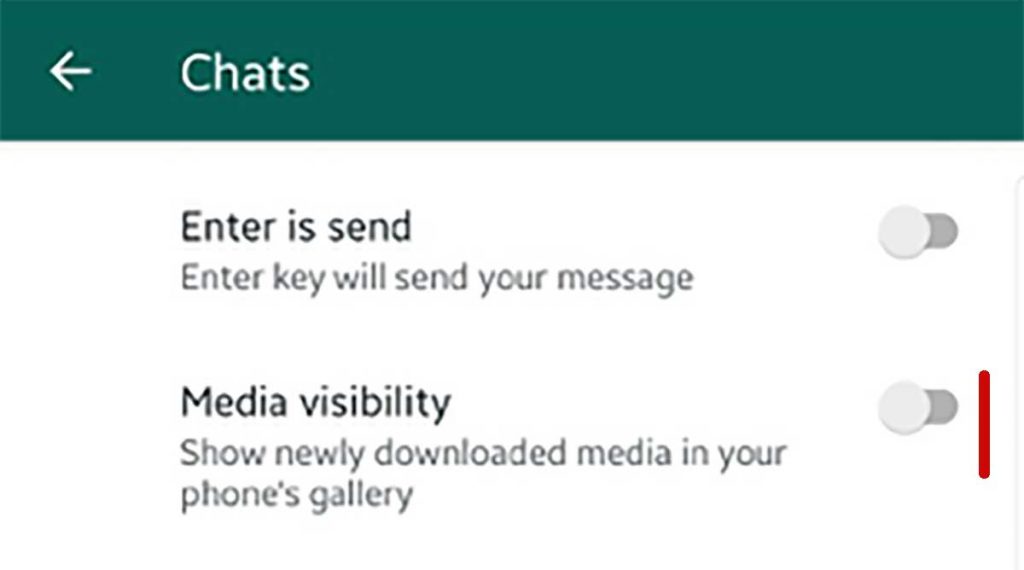

- Su WhatsApp, vai su Impostazioni e disattiva “Visibilità media”

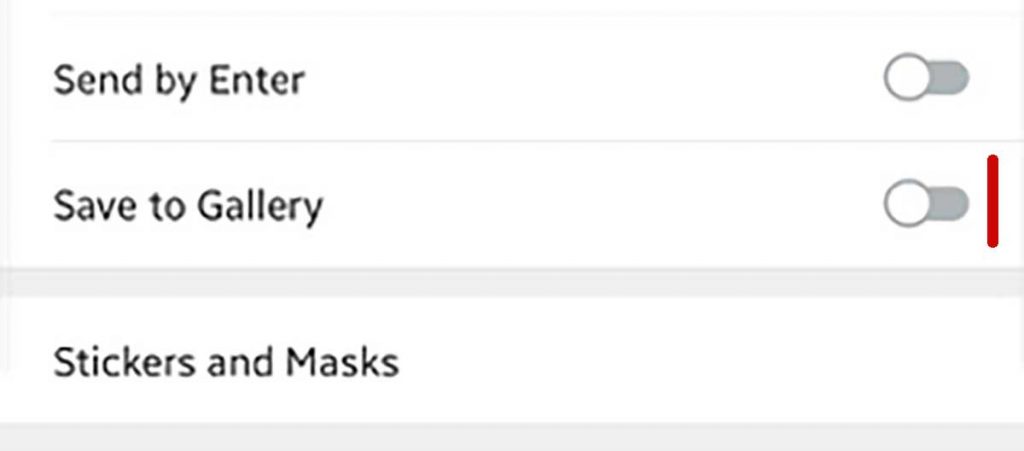

- Su Telegram, basta disattivare “Salva in Galleria”